O phishing está mais perigoso do que nunca. As empresas precisam de novas ferramentas

A cibersegurança sempre foi uma corrida armamentista entre atacantes e defensores, mas o avanço das ferramentas de IA acelerou essa disputa como nunca antes.

Tome o spearphishing como exemplo: tradicionalmente, cibercriminosos gastavam horas ou até dias coletando dados para criar e-mails convincentes e personalizados, capazes de enganar vítimas e levá-las a revelar informações sensíveis ou baixar malware. Hoje, a IA reduz esse processo a poucos minutos.

Os criminosos também utilizam técnicas avançadas de ocultação, como incorporar URLs maliciosas em QR codes ou disfarçar tentativas de phishing como convites de calendário para aumentar as taxas de sucesso.

Para enfrentar essas ameaças em constante evolução, as empresas precisam de uma estratégia que priorize a prevenção e de proteção baseada em IA, capaz de identificar tentativas de phishing que poderiam passar despercebidas por humanos.

Desde seu lançamento em 2020, o ESET Cloud Office Security vem aprimorando continuamente suas capacidades de detecção, oferecendo proteção avançada para Microsoft 365 e Google Workspace contra malware, phishing e spam. Recentemente, a ESET expandiu seus recursos para detectar táticas enganosas de phishing, incluindo QR codes maliciosos e convites de calendário. Os resultados falam por si: dezenas de milhares de ameaças foram detectadas desde então.

Principais pontos deste artigo:

• À medida que o cibercrime avança, o phishing se torna mais sofisticado, e muitas dicas tradicionais de conscientização perdem relevância, exigindo a atualização das diretrizes convencionais.

• Dados globais mostram que o phishing está entre os vetores de ataque mais comuns, com prejuízos que podem chegar a milhões de dólares, enquanto a IA agrava ainda mais o cenário, com atualmente 16% das violações de dados envolvendo atacantes que utilizam IA.

• As empresas precisam enfrentar essa ameaça com prevenção e proteção baseada em IA, analisando até mesmo aspectos dos e-mails de phishing que passam despercebidos ao olhar humano.

• A ESET vem aprimorando continuamente o ESET Cloud Office Security, protegendo Microsoft 365 e Google Workspace com novos recursos capazes de identificar ameaças até mesmo em e-mails de spearphishing cuidadosamente elaborados.

Phishing em nível avançado

Antes de explorar as técnicas de ocultação em mensagens de phishing, vale observar como essa ameaça evoluiu.

O phishing é uma das táticas de engenharia social mais antigas, baseada em impersonação e chamadas urgentes para ação que induzem os usuários a revelar dados sensíveis ou baixar malware. Mensagens como “Sua senha expirou, clique aqui para renovar” eram, no passado, fáceis de identificar, de modo que o sucesso do phishing dependia principalmente do grande volume de envios.

Por muito tempo, a conscientização, juntamente com a filtragem de spam, foi a melhor defesa. Os colaboradores eram treinados para identificar sinais de alerta, como erros gramaticais, linguagem urgente, solicitações inesperadas e críticas, endereços de remetente duvidosos ou URLs suspeitas.

No entanto, com o avanço do cibercrime, muitas dessas orientações perderam relevância, e as novas ferramentas de IA podem representar o golpe final contra essa abordagem tradicional.

Não se trata apenas de e-mails de phishing mais elaborados; a IA os tornou mais convincentes e mais fáceis de produzir em escala. Por exemplo, a IBM constatou que a IA generativa reduziu o tempo necessário para criar um e-mail de phishing convincente de 16 horas para apenas cinco minutos.

Visão do especialista:

“A IA tornou tudo mais rápido. A telemetria da ESET mostra que a maioria dos ataques cibernéticos contra empresas começa com e-mails de phishing. Tradicionalmente, o phishing engana as pessoas para que revelem dados pessoais ou façam o download de malware. O spearphishing vai além, utilizando mensagens personalizadas após os atacantes coletarem informações sobre um alvo específico. Hoje, a IA automatiza esse processo, tornando o spearphishing o padrão. Por exemplo, você publica nas redes sociais que está em uma conferência e, no dia seguinte, pode receber um e-mail fraudulento de alguém que afirma ter encontrado você lá, oferecendo fotos e querendo se conectar. Para uma pessoa sem experiência, é fácil cair nesse tipo de golpe e clicar em um link malicioso.”

- Július Selecký, Arquiteto de Soluções da ESET

E já é possível observar essas tendências nos números:

• A telemetria da ESET mostra que 34% de todo o malware detectado é distribuído por meio de phishing[MP1] .

• A maioria das violações (60%) envolve um elemento humano, de acordo com o Data Breach Investigations Report (DBIR) 2025 da Verizon.

• O phishing é o vetor de ataque mais comum (16%) e, com um custo médio de US$ 4,8 milhões por violação, também é um dos mais caros, segundo o Cost of a Data Breach Report 2025 da IBM.

• Em média, 16% das violações de dados envolveram atacantes utilizando IA, principalmente para phishing gerado por IA (37%) e ataques de impersonação com deepfake (35%), de acordo com o relatório da IBM.

Técnicas de ofuscação

Para tornar o phishing mais eficaz, cibercriminosos utilizam diversas técnicas de ofuscação, como:

Falsificação do remetente de e-mail – Os atacantes configuram o endereço “De” para parecer um remetente confiável. Muitas vezes, também manipulam o campo “Responder para”, fazendo com que as respostas sejam enviadas ao atacante, mesmo que pareça legítimo.

Ataque de homoglifos – Ataques de homoglifos, ou homográficos, exploram semelhanças entre letras e símbolos. Por exemplo, o domínio “℮s℮t.com” não é o domínio real da ESET, pois utiliza símbolos “℮” em vez da letra “e” do alfabeto.

Typosquatting – Semelhante aos ataques de homoglifos, o typosquatting também utiliza truques visuais para fazer com que links de phishing pareçam mais legítimos. Em vez de caracteres substituídos, baseia-se em pequenos erros de digitação, como usar “eseet.com” em vez de “eset.com” como domínio do remetente.

Quishing – O quishing, ou phishing via QR code, incorpora URLs maliciosas em QR codes para induzir os usuários a acessarem sites falsos com o objetivo de roubar informações sensíveis ou instalar malware. A URL não fica visível no corpo do e-mail, o que significa que o usuário só a verá após escanear o código com o smartphone, levando a ameaça para o ambiente móvel, que frequentemente é menos seguro.

Convite de calendário malicioso – Esse ataque utiliza convites de calendário falsos para entregar links de phishing, que muitas vezes são adicionados automaticamente aos calendários dos usuários, contornando a filtragem tradicional de e-mails. O Gmail e diversos outros aplicativos de calendário adicionam automaticamente convites externos como compromissos “provisórios”, sem aprovação do usuário, inserindo eventos no calendário sem a necessidade de qualquer clique.

O que as empresas podem fazer?

Diante desses ataques sofisticados, as empresas precisam adotar uma abordagem que priorize a prevenção, mitigando ameaças o mais cedo possível para evitar danos ou minimizar o impacto de incidentes.

A seguir, uma breve descrição dessa abordagem no contexto de e-mails de phishing:

Minimize a superfície de ataque – Quando um e-mail com um anexo malicioso chega, ele é primeiro processado pelo serviço de e-mail em nuvem da empresa e, somente depois, aparece na caixa de entrada do colaborador. Se o e-mail contiver um QR code ou um PDF, é provável que o usuário o abra ou utilize o smartphone para acessá-lo. Todos esses ambientes precisam ser protegidos por meio da criação de múltiplas camadas de segurança.

Reduza a complexidade – Proteger esses ambientes com diversas soluções de segurança, como segurança de aplicações em nuvem, proteção de endpoints e proteção de dispositivos móveis, exigindo logins separados, é uma tarefa complexa. Isso pode gerar lacunas de visibilidade e fadiga de alertas, resultando em perda de controle. Idealmente, as empresas devem consolidar o gerenciamento em um único painel e considerar a terceirização de atividades para um provedor de Managed Detection and Response (MDR).

Fortaleça a ciber-higiene – Muitas ameaças baseadas em e-mail podem ser evitadas com boas práticas, como atualizações regulares, gerenciamento de patches, criptografia e políticas de segurança. Para simplificar essas rotinas, as equipes de TI devem contar com soluções automatizadas.

Antecipe-se à conformidade – Os requisitos regulatórios geralmente se baseiam em medidas proativas, como treinamentos de conscientização sobre diversas ameaças cibernéticas, incluindo phishing e spearphishing, destacando seus principais sinais para reduzir possíveis erros humanos.

Uma palavra sobre conscientização

Identificar e-mails de phishing hoje em dia pode ser difícil, por isso os colaboradores precisam desenvolver uma compreensão aprofundada de como determinados ataques cibernéticos funcionam.

Veja algumas dicas para identificar e-mails de spearphishing:

- Verifique cuidadosamente o endereço do remetente: Fique atento a homoglifos. Desconfie se o nome exibido não corresponder ao endereço real no campo “De”.

- Observe a linguagem ou o tom incomum: E-mails de spearphishing frequentemente imitam alguém que você conhece e são bem escritos, mas podem apresentar construções estranhas, um senso de urgência incomum ou solicitações fora do padrão do remetente.

- Inspecione os links antes de clicar: Passe o cursor sobre os links para verificar a URL real e, ao usar um leitor de QR code, sempre que possível, confira o endereço antes de acessá-lo. Fique atento a erros de digitação ou domínios que não correspondem à organização legítima.

- Verifique os anexos: Anexos maliciosos frequentemente utilizam extensões incomuns, como .exe ou .zip. Não se deixe enganar pelo nome do arquivo ou pelo ícone. Por exemplo, um anexo malicioso pode parecer um PDF ao usar o ícone e a sigla “PDF” no nome, mas a extensão real pode ser diferente.

- Confirme solicitações: Se o e-mail solicitar informações sensíveis ou transferência de valores, valide o pedido por outro canal, como uma ligação telefônica ou chat oficial.

A segurança com IA da ESET entra em ação

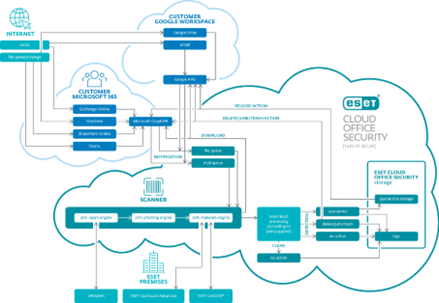

O ESET Cloud Office Security é uma solução baseada em IA que utiliza uma combinação de filtragem de spam, varredura antimalware, proteção anti-phishing e defesa avançada contra ameaças com sandbox em nuvem para proteger as comunicações, a colaboração e o armazenamento em nuvem das empresas.

Descrição: Diagrama de visão geral do ESET Cloud Office Security.

Diante da evolução dos ataques de phishing, em 2024, a ESET reforçou a proteção de aplicações em nuvem com o Anti-spoofing, um recurso que identifica e impede que atacantes se passem por fontes confiáveis, e a proteção contra homoglifos, que detecta domínios de e-mail maliciosos que tentam se passar por legítimos por meio da substituição de letras por caracteres semelhantes ou de outros alfabetos.

Recentemente, o ESET Cloud Office Security recebeu dois novos recursos voltados a outros tipos de técnicas de ofuscação em e-mails de phishing:

Detecção de QR codes maliciosos – Esse recurso reconhece possíveis ataques de quishing ao identificar QR codes em e-mails, extrair os links incorporados e analisá-los com os mecanismos anti-phishing, antimalware e antispam da ESET. Isso ajuda a bloquear URLs maliciosas antes que os usuários possam acessá-las.

Proteção contra convites de calendário maliciosos – Analisa convites de calendário e e-mails relacionados em busca de spam, links de phishing, malware, anexos suspeitos e QR codes incorporados. Caso uma ameaça seja detectada, tanto o e-mail quanto o evento de calendário são removidos automaticamente, impedindo que solicitações falsas de reunião cheguem aos usuários.

Para reduzir a complexidade, o ESET Cloud Office Security pode ser integrado ao Microsoft 365 ou ao Google Workspace em poucos minutos, permitindo proteção imediata. A solução oferece suporte à gestão multi-tenant para dezenas de milhares de usuários, garantindo que novos colaboradores sejam protegidos automaticamente, sem necessidade de configuração manual. E-mails suspeitos podem ser colocados em quarentena, gerenciados e investigados com facilidade por meio de um painel intuitivo.

Incorpore o vídeo: Your Cloud Workspace, Fully Protected - YouTube

Os cibercriminosos aperfeiçoam suas ferramentas, faça o mesmo

Um único e-mail de phishing pode comprometer uma empresa de qualquer porte e, com os cibercriminosos aprimorando constantemente suas ferramentas e táticas, essa ameaça é mais séria do que nunca.

Embora as empresas não possam impedir que criminosos utilizem IA para coletar informações e conduzir campanhas de spearphishing, elas podem implementar múltiplas camadas de defesa para detectar e bloquear tentativas de phishing. O treinamento de conscientização continua sendo importante, mas a proteção automatizada baseada em IA é essencial para identificar ameaças que simplesmente passam despercebidas ao olhar humano.

O ESET Cloud Office Security oferece proteção robusta contra vetores de ataque originados de e-mails e plataformas de colaboração, interrompendo ataques de phishing antes que causem qualquer dano.

Experimente agora o ESET Cloud Office Security gratuitamente por 30 dias!

Perguntas frequentes:

O que é phishing e por que é perigoso?

Phishing é uma tática de engenharia social que utiliza impersonação e chamadas urgentes para ação para enganar usuários e levá-los a revelar dados sensíveis ou baixar malware.

Como o phishing evoluiu ao longo do tempo?

O phishing costumava depender de volume e de truques evidentes, como erros gramaticais ou URLs suspeitas. Hoje, os atacantes utilizam IA para criar mensagens convincentes de forma rápida e em escala. Segundo a IBM, a IA pode reduzir o tempo de criação de um e-mail de phishing de 16 horas para apenas 5 minutos.

Quão comuns são os ataques de phishing?

O phishing provavelmente é o vetor de ataque mais comum. A telemetria da ESET mostra que 28,2% de todo o malware detectado é distribuído por meio de phishing.

Quais técnicas de ofuscação os atacantes utilizam?

Falsificação do remetente de e-mail: Campos “De” e “Responder para” falsificados.

Ataques de homoglifos: Uso de caracteres visualmente semelhantes, como “℮s℮t.com” em vez de “eset.com”.

- Typosquatting: Pequenos erros de digitação, como “eseet.com”.

- Quishing: QR codes maliciosos que ocultam URLs.

- Convites de calendário maliciosos: Convites falsos que contornam filtros de e-mail e são adicionados automaticamente aos calendários.

Como as empresas podem se proteger?

Adotar uma abordagem que priorize a prevenção, envolvendo a redução da superfície de ataque, a diminuição da complexidade, o fortalecimento da ciber-higiene e a antecipação de requisitos de conformidade.

Como o ESET Cloud Office Security ajuda?

O ESET Cloud Office Security oferece proteção baseada em IA para Microsoft 365 e Google Workspace, combinando filtragem de spam, antimalware, proteção anti-phishing e sandbox em nuvem. A ESET atualiza continuamente a proteção de aplicações em nuvem para identificar até mesmo as tentativas de phishing mais sofisticadas.